事件描述

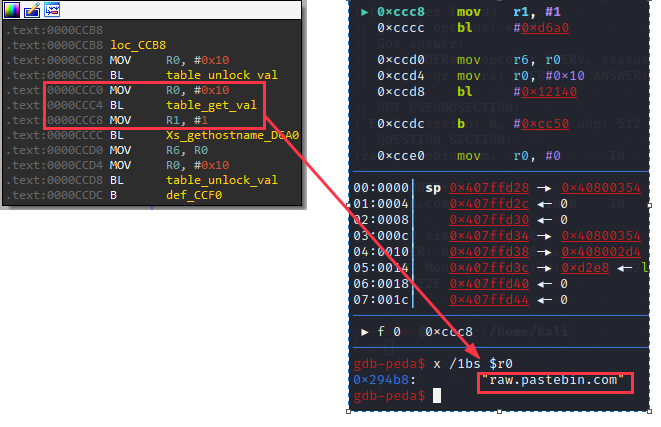

近日,奇安信威胁情报中心在日常威胁运营中发现Dark.IoT僵尸网络的新型样本。在最新的样本中,增加了一个新C2域名“raw.pastebin.com”,起初以为是用于混淆的目的,不过我们发现样本能与之进行正常的僵尸网络协议通讯,虽然pastebin.com经常被用作恶意代码托管,但是用其充当C2服务器却属另类操作。

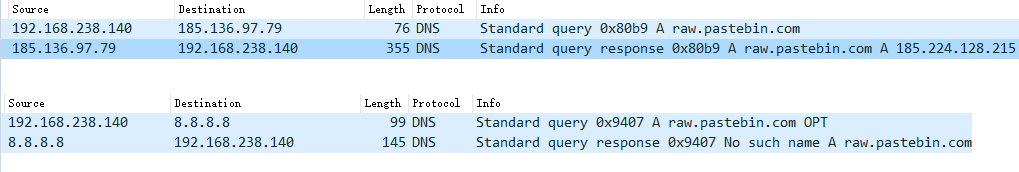

我们注意到,样本在对白域名“raw.pastebin.com”进行DNS解析时,获取到的A记录与正常机器并不一致,可以推测出问题应该出在DNS服务器。分析样本发现其选择的DNS服务器都指向一个服务商——ClouDNS。

ClouDNS是一家DNS托管服务提供商,其提供的DNS托管服务允许用户在自定义的域名空间里,任意设置该域名的DNS解析记录。虽然ClouDNS对自定义域名做出了部分限制,但仍有大部分白域名可以被利用。

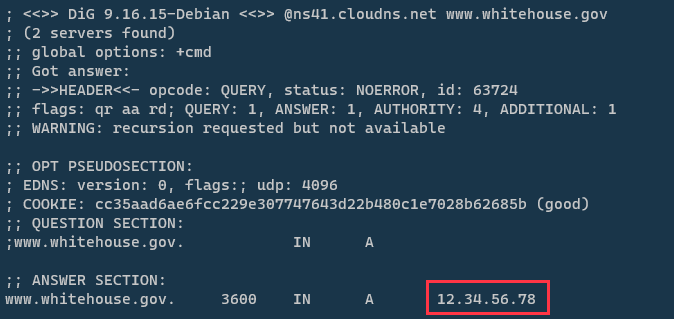

指定ClouDNS给定的IP作为名字服务器,可以给白域名绑定任意IP地址,以此伪造出在与白域名进行通讯的效果。

在使用ClouDNS进行解析记录设置时,从面板上看似乎仅允许设置子域名的记录,Dark.IoT使用的raw.pastebin.com也似乎印证了这一点。但经过测试,子域名留空时同样能设置TPD的DNS记录。

实际上,Dark.IoT一直都有使用ClouDNS的习惯,其C2地址“babaroga[.]lib”的TLD甚至不属于ICANN里的顶级域名。我们推测可能是Dark.IoT作者最近才发现ClouDNS可以用于解析白域名,毕竟白域名的DNS请求远没有非法TLD结构域名请求可疑。

家族介绍

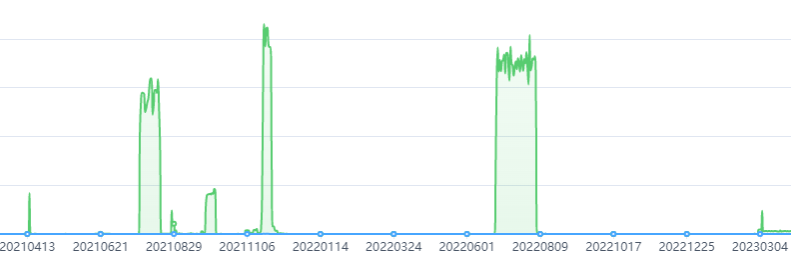

Drak.IoT僵尸网络最早被披露于2021年9月,其最初是通过披露仅5天的Realtek SDK漏洞(CVE-2021-35395)传播。而后在2022年8月,通过CVE-2022-26134漏洞取得第二次的活跃高峰期,沉寂了一段时间后,在2023年之后对样本更新了第三个版本,近期进行了新版本的传播。

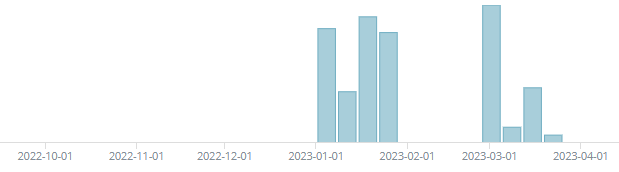

Dark.IoT样本活跃度如下:

Dark.IoT扫描器活跃度如下:

可以看到,在对新版本样本进行传播后,样本活跃度虽然有提高,但是效果并不明显。其原因在于扫描器资源投入不高,且目前的传播手段都是一些陈年老洞。

样本细节

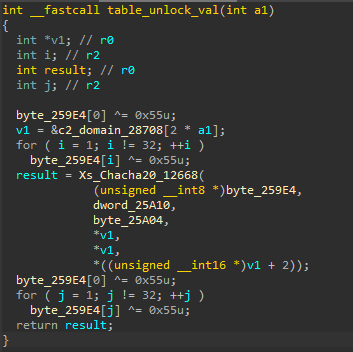

Dark.IoT以Mirai代码为基础,在新版本更改了配置表的加密方式,使用chacha20算法配合异或进行加密。

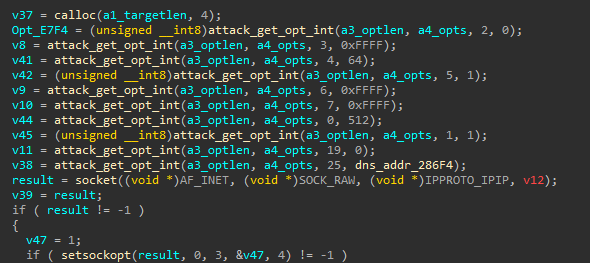

C2指令相比于原本Mirai,主要增加了命令执行与退出功能,且支持IPIP协议的ddos攻击类型。

bot在进行上线操作时,会检查自身的运行参数,运行参数代表了此bot的传播途径。目前发现主要存在以下传播途径(参数):

| - | - | - |

|---|---|---|

| 运行参数 | 传播手段 | 平台 |

| gpon | CVE-2018-10561 | Gpon光纤路由器 |

| gocloud | CVE-2020-8949 | GoCloud路由器 |

| realtek/exploit.realtek | CVE-2021-35394 | Realtek SDK |

| 未知 | CVE-2015-2051 | Dlink路由器 |

| 未知 | 弱密码/默认密码 | GoCloud路由器、TELNET、SSH、Elasticsearch |

总结

Dark.IoT在沉寂了一段时间后,开始了新一轮的更新与传播,其中更是滥用DNS托管服务商来与白域名进行C2通讯。目前该团伙对Dark.IoT样本的传播有逐步扩大的趋势,后续我们将对该家族进行持续监控。

IOC

C&C:

babaroga.lib @ns41.cloudns.net

dragon.lib @ns41.cloudns.net

blacknurse.lib @ns41.cloudns.net

tempest.lib @ns41.cloudns.net

raw.pastebin.com @ns41.cloudns.net

hoz.1337.cx

MD5:

3D4433C578D19E29DF52FD4D59A7DDFB

AB7D9E6F28DF5AEF65C665B819440BB6

D0AC70EF5D7317AEE275DD7C34EADB47